Перевод презентации по Mikrotik. My «holy war» against masquerade

Не так давно я проходил обучение по MikroTik, на котором вызнал про презентацию под заглавием My «holy war» against masquerade. Я не сумел отыскать точную информацию о том, кто выступал с этой презентацией. Знаю только-только это было на одном из MUM (MikroTik User Meeting) в 2017 году. Информация в этой презентации мне показалась полезной, потому я решил ее перевести и откомментировать.

Теоретический курс «Сетевые технологии для системных админов» дозволит системным админам упорядочить и восполнить пробелы в познаниях. Стоимость очень доступная, есть ознакомительные уроки. Все подробности по ссылке. Можно пройти тест на познание сетей, бесплатно и без регистрации.

У меня есть некое количество статей по работе с описываемыми устройствами, в том числе пользующийся популярностью материал на тему базисной опции mikrotik, которую прочитало и прокомментировало неограниченное количество людей. В статьях есть не совершенно верные, а время от времени и неверные опции, о которых никто не упомянул в комментах. Информация о их есть в вышеупомянутой презентации, потому я решил ее перевести и разобрать. А потом и отредактировать свои статьи, чтоб поправить там ошибки.

Я не таковой уж большой спец в микротиках, так что могу что-то не совершенно правильно осознать и перевести. Прошу об этом сказать в комментах, если кто-то увидит. К тому же последние пару-тройку лет для меня микротики быстрее как хобби. Я не работаю с физическими сетями и устройствами, которые их обслуживают. Микротиками пользуюсь в личных целях дома, на даче, у знакомых.

В презентации рассмотрены 9 самых фаворитных ошибок в MikroTik, с которыми обращаются в техно поддержку. Цель выступления. уменьшить количество этих воззваний. Форма подачи материала. поначалу показано неверное решение, позже разъяснение ошибки и правильное решение. Начнем разбирать эти ошибки по порядку.

Cpu not running at default frequency микротик

Попросили как-то узнать причину нередкой перезагрузки роутера MikroTik.В логах при включении устройства повсевременно отображалась ошибка:

router was rebooted without proper shutdown

Вариант что проблема в блоке питания непонятный, по этому начал находить посмотрев сначала ресурсы в System — Resources и увидел что микропроцессор загружен 90 — 100 %.

Как вариант можно было также включить в System — Logging более детальные логи.

Поглядел в IP — Firewall и увидел что все стандартные правила выключены, IP у роутера был наружным статическим, отсюда выходит что SSH, telnet и т.д. порты видны всем и вероятна атака подбором пароля.

Добавил вверху правило разрешающее подключаться к web по 80 порту из вне, чтобы меня не отключило, потому что настраивал дистанционно.Смотрите также мою статью — Настройка удаленного доступа в маршрутизаторах MikrotikНастроил стандартные правила:

В IP — Services можно также указать для определенных служб с каких IP адресов разрешен доступ. К примеру чтоб подключаться в web можно было только с 1-го IP, укажем для «www» в «Available From» к примеру 192.168.50.5/32.

После внедрения правил и перезагрузки проблема была решена, маршрутизатор не стал сам перезагружаться и загрузка микропроцессора была около

10%. Замечу что к наружным IP адресам всегда идут атаки подбором пароля как минимум от вирусов, в особенности к стандартным портам telnet, ssh, ftp.

Правда, не глядя на наличие таковой способности, “разогнать” микропроцессор, другими словами прирастить его тактовую частоту, можно исключительно в неких из их, к примеру, в устройствах серии RB2011 и RB1100, в других, частоту процессора, можно только снизить.

Многие спросят, “А для чего ее понижать?”. Ответ очень прост — сначала, для понижения электропотребления. Это не достаточно животрепещуще, в случае использования устройств в критериях дома либо кабинета. Но бывают ситуации, когда снижение не будет излишним.

Для того, что-бы поменять тактовую частоту процессора, нужно подключиться к устройству RouterBoard, к примеру, при помощи фирменной утилиты Winbox и перейти в раздел System. Routerboard, где в правой стороне открывшегося окошка, надавить на кнопку Settings.

И в новеньком окне, в выпадающем перечне CPU Freqency, вы сможете поменять частоту работы процессора.

Как мы можем видеть на примере Mikrotik RB751G-2HnD, где заявленная тактовая частота MIPS 24Kc процессора AR7242 составляет 400MHz, мы можем изменить ее только в меньшую сторону, в диапазоне от 250MHz до 400MHz с шагом в 50MHz.

Совсем другая ситуация с серией RB2011, где тактовую частоту, можно не только понизить, но и повысить, “разогнав” тем самым процессор. Вот, к примеру маршрутизатор RB2011UAS-2HnD-IN.

И здесь мы видим, что кроме понижения частоты, MIPS 74Kc процессор AR9344 с заявленной тактовой частотой 600MHz, можно еще и разогнать, до 750MHz, с шагом, так же — 50MHz.

Повышение тактовой частоты в маршрутизаторе, повысит его пропускную способность, позволив ему обрабатывать гораздо большее количество проходящих пакетов. Но при этом, повысится энергопотребление и как следствие, температура процессора.

Но так как эта возможность официально заложена в фирменное программное обеспечение, то ее использование, совершенно легально и по идее, не должно привести к каким либо последствиям. Однако, мы не рекомендуем изменять этот параметр в высшую сторону, без крайней на то необходимости.

Каждый раз при запуске zmap на адреса из wan сегмента (запускаю с хоста расположенного в lan сегменте) Микротик ребутается Проверял на: RouterOS 6.30.4 и 6.31

Настройки топорные: /interface ethernet set ether1 name=ether1-gateway /interface ethernet set ether2 name=ether2-local

/interface br /interface br /interface br /ip dhcp-client add interface=ether1-gateway disabled=no

/ip address add address=192.168.88.1/24 interface=bridge-local /ip pool add name=»default-dhcp» ranges=192.168.88.10-192.168.88.254 /ip dhcp-server add name=default address-pool=»default-dhcp» interface=br /ip dhcp-server network add address=192.168.88.0/24 gateway=192.168.88.1 /ip dns static add name=router address=192.168.88.1

/ip firewall nat add chain=srcnat out-interface=ether1-gateway action=masquerade

zmap запускаю с хоста подключенного к ether2-local: zmap.B 10M.p 80.o jus_test_22.csv x.x.0.0/16 x.x.0.0/16 — wan segment Через 1-2 секунды роутер уходит в ребут.

После ребута в логах: system,error,critical System rebooted because of kernel failure system,error,critical router was rebooted without proper shutdown

WiFi-контроллер на Mikrotik: использование CAPsMAN.

18000 открытых сессиях. (srcnat выедает её) zmap.B 10M. за пару секунд открывал 20к соединений. А микротик не имея никакой защиты от подобного — просто валился «на лопатки».

Провел пару тестов, заменив.B 10M на.r 2048 — среднее число открытых соединений стало в районе 13000-15000 Загрузка CPU 60-80% свободной памяти 1-0.5 Mb. Падение «на лопатки» прекратилось.

Local Forwarding включен

CAPsMAN. Загрузка CPU при включенном Local Forwarding

В CAPsMAN включен Local Forwarding и в Bridge только два локальных Wi-Fi интеейса (1).

Видим, что при тех же условиях, что и для выключенного Local Forwarding (100 мбит/с (3) и одном Wi-Fi клиенте) загрузка CPU около ~25% (2).

Мне кажется, это явление неправильное… не должно быть такой загрузки процессора при такой малой нагрузки на сеть.

Повторное тестирование на новой прошивке (23/06/2019)

Появился у меня hAP ac2 (RBD52G-5HacD2HnD-TC) с ROS 6.44.3 и решил я на нём провести аналогичный эксперимент.

Да, железо в hAP ac2 отличается от hAP ac (RB962UiGS-5HacT2HnT), но думаю результаты будут /- похожи и для hAP ac.

И так, условия такие же: Local Forwarding выключен, трафик ~100 мбит/сек.

Mikrotik hAP ac2. Local Forwarding выключен

Видим, что 2 ядра из 4 загружено ~33%, а в среднем процессор загружен на 7%.

Может это связано с тем, что hAP ac2 мощнее hAP ac, а может оптимизировали RouterOS.

Для более объективного теста, конечно нужен hAP ac, но не думаю, что он у меня появится в ближайшее время.

Если у кого есть hAP ac, были бы интересны результаты тест на новых ROS.

Mikrotik загрузка cpu 100% из-за DNS. Как быть?

Всем привет! Имею более 5 установленных SOHO роутеров микротик, в разных местах от разных провов, и с разной пропускной скоростью. И начал замечать, что время от времени загрузка роутеров приближается где-то к 100%, на других вываливается связь из-за малой пропускной способности инет-канала. Как выяснилось, причиной всего это во всех случаях какая-то нездоровая активность на DNS сервер Микротика которая либо забивает канал, либо если канал широкий съедает все cpu. Причем на всех установленных роутерах. внешние IP адреса.

Настраивал все по мануалам, в фаерволле никаких правил не добавлял. Убрал только доступ к микротику, оставив WinBox. Подскажите, как правильнее закрыть 53 порт? Что бы внутри ничего не нарушить 🙂

заблокировано файрволом все что можно. не помогает

в winbox’e IP. DNS. Static. выделяешь свой роутер и жмешь disable. нагрузка сразу упадет

То же самое было около года назад. Решилось закрытием 53 порта. chain input; Dst Adress @твой IP Protocol 6 (tcp) Dst port 53. action drop (или при желании добавлять эти адреса флудеры в список и банить тот список на определенное время)

И еще 1 правило такое же правило для UDP Protocol 17 (udp)

) ovpn. added support for null crypto; ) files. allow to remove empty disk folders; ) sntp. fix problems with dns name resolving failures that were triggering system watchdog timeout; ) eoip/eoipv6/gre/gre6/ipip/ipipv6/6to4 tunnels have new features: tunnels go down when no route to destination; tunnels go down for 1 minute when transmit loop detected, warning gets logged; new keepalive-retries setting; keepalives enabled by default for new tunnels (10sec interval, 10 retries); ) improved connection-state matcher in firewall. can match multiple states in one rule, supports negation; ) added connection-nat-state matcher. can match connections that are srcnatted,dstnatted or both;) 100% CPU load caused by DNS service fixed; ) 100% CPU load caused by unclassified services fixed; ) 6to4 tunnel fixed; ) new RouterBOOT firmware for Metal 2SHPn to improve wireless stability;

Подскажите, как это правильнее сделать, потому как в фаерволе я запретил: input, source_adr 0.0.0.0/0. dst. adr свой_внешний_айпи. 53 tcp. После чего внутрисети начались сложности с «резолвингом» адресов и пр.

а еще лучше совсем отключить днс на микротик и использовать\раздавать по dhcp. днс провайдера, публичные гугла (8.8.8.8 4.4.4.4) или яндекса dns.yandex.ru

ну если их десяток, и запросы не интенсивные, тогда хватит а так. не слабый RB2011UiAS-RM тянущей у меня полтора гигабита на nat, начитает захлёбываться уже при паре десятков DNS трафика

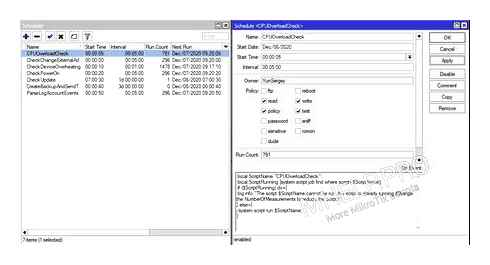

Укажите порог превышения (проценты загрузки CPU) — DeviceAverageLoadThreshold и количество измерений — NumberOfMeasurements. Интервал проведения измерений 2 секунды. В случае превышения порогового значения, в сообщении будут указаны результаты замеров, для оценки динамики нагрузки.

Не устанавливаете DeviceAverageLoadThreshold слишком высоким — это среднее значение, начните с 40% и если уведомления будут приходить часто, но при этом загрузка устройства не будет вызывать проблем, понемногу увеличивайте порог срабатывания скрипта.

Если при запуске скрипта «проверка загрузки процессора MikroTik» будет обнаружен уже запущенный экземпляр скрипта, скрипт не будет запущен дважды, а в журнал устройства выведется предупреждение.

При каждом запуске скрипта, даже если пороговое значение AverageCPULoad не превышено, в журнал устройства записывается строка вида:

Это полезно при тестировании, но вы можете закомментировать или удалить эту строку:

Скрипт отправляет уведомление на электронную почту и Telegram сообщение, используя функции:

Если вам не требуется какой-то из видов уведомлений — удалите секцию вызова из текста скрипта.

Добавить скрипт в планировщик

Для запуска скрипта необходимы разрешения: read, write, test, policy.

В скрипте задания, в переменной ScriptName укажите название скрипта, в примере CPUOverloadCheck. Это необходимо для проверки уже запущенного скрипта.

Для обычных случаев интервал проверки — 5 минут, вполне достаточен, но вы можете уменьшить интервал проверки для лучшей диагностики устройства.

Совет: если используется множество скриптов, для снижения одномоментной нагрузки, добавьте смещение в параметр Start Time (смотрите скриншот).

Как создать скрипт — проверка загрузки процессора устройства MikroTik и отправка уведомления на электронную почту или сообщение Telegram, обсуждалось в этой статье. Теперь вы сможете увеличить контроль над устройствами MikroTik и перегрузка CPU устройства не возникнет неожиданно. Однако, если вы столкнетесь с каким-то проблемами при настройке скрипта, не стесняйтесь написать в комментариях. Я постараюсь помочь.

Скрипт проверен: hAP ac lite [RouterBOARD 952Ui-5ac2nD], RouterOS 6.47.8 (stable).

Use Mikrotik profile tool to manage router CPU usage

Mikrotik profile tool allows you to manage cpu utilization and avoid an overhead on your router’s processor. With hundreds of routerOS features available on Mikrotik routers, it not not unusual to find network administrators activating so many functions on a router- even the ones that are not needed.

One of the features available in the tool section of the mikrotik routerOS is profiler. this feature allows you to see the cpu usage for all processes running in routerOS. By using the mikrotik profile tool, a network admin will be able to identify which process is using most of the CPU resources.

How to use the Mikrotik profile tool

To find out which of the routeros processes is taking up the CPU, simply click on toolprofile. Select a cpu and click on start. Alternatively, you can select ‘all’ and click on start. This will profile all active cpu usages for available core on the system. See example below:

You can use the total option to get the sum of all cpu usage.

Heavy CPU utilization can slowdown the performance of a network device thereby causing slow browsing experience. Having used the mikrotik profile tool to determine the cause of such slowness, attention can be focused on the RouterOS feature responsible for high CPU utilization.

For example, where the result shows a high CPU utilization caused by multiple firewall filter rules, the rules can then be modified. Multiple firewall filter rules can slowdown your router’s performance.

If you enjoyed this tutorial, please subscribe to this blog to receive my posts via email. Also subscibe to my YouTube channel, like my page and follow me on

Packages

Следующее, за что можно взяться для повышения безопасности, — отключить ненужную функциональность. Не используешь IPv6 — отключай, не нужен Wi-Fi — отключи весь модуль, отвечающий за него (все в том же меню System → Packages). Обрати внимание, что полностью удалить из системы можно только дополнительные пакеты, то есть те, что не входят в routeros-platformname.

балансировка выхода в интернет между двумя провайдерами на роутере MikroTik

Все угрозы для MikroTik работают, только если админ заранее не позаботился о безопасности. При элементарных настройках служб и файрвола роутер проработает годы без обновлений. В меню IP → Services отключи ненужные службы. Рекомендую открывать только SSH и Winbox с определенных адресов, остальное — disable. Того же самого эффекта можно добиться командой /ip service disable ftp.

Также проверь, не включены ли службы IP: Web Proxy, IP → UPnP, IP → Socks. Если они включены без твоего ведома, у меня для тебя плохие новости. Вот команды для отключения этих служб из командной консоли: /ip proxy. /ip upnp. /ip socks.

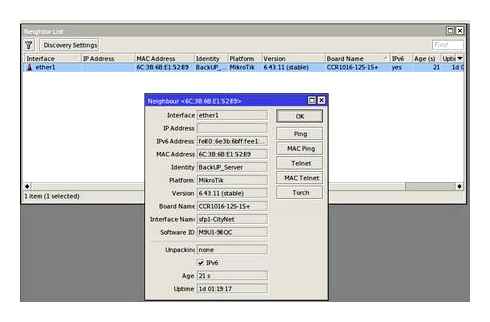

RouterOS имеет работающий по протоколу MNDP механизм обнаружения соседей. Знать соседей в своей сети — отличная идея, но вот светить моделью роутера и версией софта в окружающее пространство вряд ли хорошо с точки зрения безопасности.

Лучше не показывать соседям модель роутера и версию софта

Функция обнаружения соседей, как и многие другие фичи в RouterOS, использует в работе списки интеейсов. В дефолтной конфигурации уже есть списки LAN, WAN, dynamic, all и none, но можно создать и свои списки со сложной структурой. Допускаются вложенные списки (include) и исключения (exclude). Настраиваются они в меню Interface → Interface Lists. Сначала создаем сам список (кнопка Lists), затем в основном меню добавляем в него интеейсы. Команда для работы со списками выглядит так: /interface list.

В список dynamic входят динамические интеейсы, такие как VPN-интеейсы, PPPoE. None означает «ни одного», all — «все». В дефолтной конфигурации «домашних» роутеров в списке WAN будет ether1. в LAN — от ether2 до ether5. все Wireless-интеейсы и bridge.

Как известно, подключиться к RouterOS можно не только по IP-адресу, но и по MAC. Также работает ping по MAC-адресу. За работу этих служб отвечает Tools → MAC Server. Он тоже использует в настройках списки интеейсов. Стоит выделить отдельную группу интеейсов под управление, а затем разрешить обнаружение соседей и MAC Server только ей.

Не отключай MAC Winbox и MAC Telnet совсем: однажды наступит момент, когда ты сломаешь себе доступ по Winbox и нужно будет воспользоваться подключением по MAC, поэтому лучше держать такой бэкдор для себя. К тому же MAC Telnet полезен, когда в сети появляется новая железка, у которой еще нет IP-адреса. Тогда ее удобно настраивать из консоли соседнего роутера.

На сайте производителя представлен полный список доступных сервисов. Можно пройтись по нему и проверить, не включено ли у тебя что-то лишнее.

Дефолтная конфигурация RouterOS с описанными выше дополнениями повысит безопасность роутера. Вообще, разработчики постарались сделать Default Configuration максимально универсальной и учли многие нюансы безопасности. Дальше мы рассмотрим дополнительный харденинг RouterOS.

Пользователи и группы

Если ИТ-отдел в твоей компании большой, в нем наверняка есть разделение ролей и обязанностей. К примеру, сотруднику техподдержки ни к чему права на создание VPN-соединений или просмотр пароля Wi-Fi, в то время как сетевики, естественно, должны иметь к ним доступ. RouterOS имеет достаточно гибкий механизм распределения прав. Права назначаются в группах, затем в нужную группу добавляется юзер. Управление группами доступно в меню System → Users, а также с помощью команды /user group.

- telnet, ssh, ftp, winbox, web, api, romon, dude, tikapp — понятны по названию. Разрешают юзеру подключаться по указанным протоколам;

- local — открывает доступ к роутеру через консоль. При отключении также заберет право открывать терминал внутри Winbox;

- reboot — право на перезагрузку;

- read, write — права на чтение или запись;

- sniff — права на исполнение встроенного аналога tcpdump (tools → sniffer);

- test — запуск инструментов траблшутинга (ping, traceroute, bandwidth-test, wireless scan, snooper);

- password — право менять собственный пароль;

- policy — право управлять учетными записями и группами.

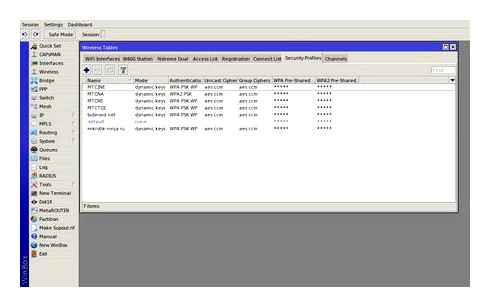

Чувствительные данные

На группе настроек sensitive остановимся чуть подробнее. В RouterOS определены так называемые чувствительные данные. К ним относятся ключи Wi-Fi, IPSec, SNMP, пароли VPN-интеейсов и серверов, пароли протоколов маршрутизации и другая информация, влияющая на безопасность.

В меню окна Winbox в разделе Settings есть флажок Hide Sensitive. Когда он включен, эта чувствительная информация закрыта звездочками и в терминале ее тоже не видно. Эдакая защита от разглашения паролей. С отключенной опцией Sensitive в настройках группы этот чекбокс не снимается, то есть право Sensitive разрешает пользователю видеть введенные пароли.

Право Sensitive разрешает пользователю видеть введенные пароли

Как справляются с нагрузкой различные процессоры?

Чтобы узнать, как справляются с нагрузкой различные процессоры, мы проведем тест.

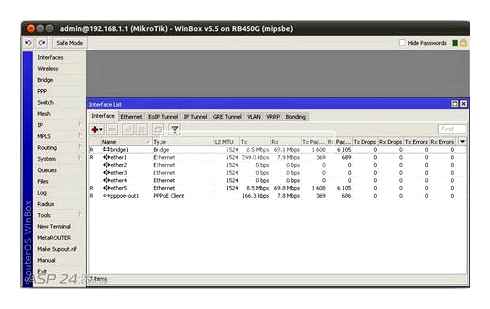

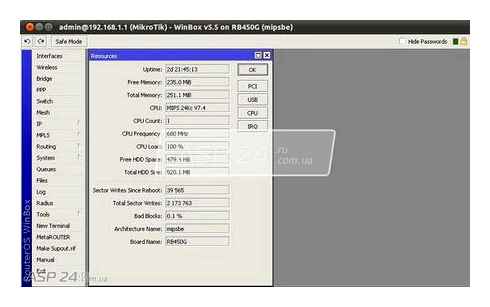

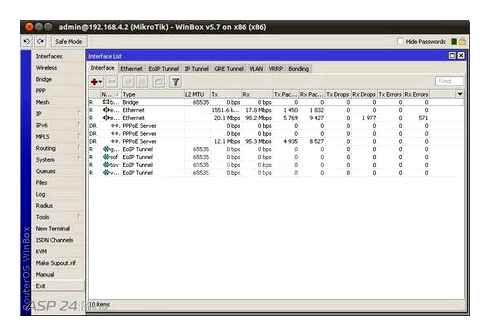

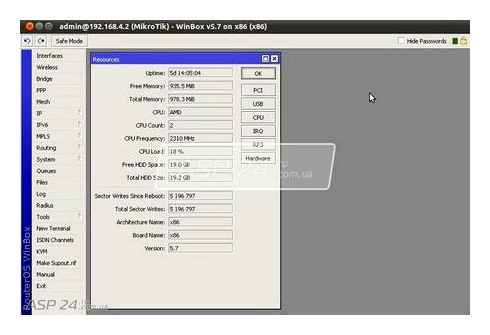

Для теста мы возьмем: Mikrotik RouterBoard RB450g и PC с процессором AMD 2,3 Ггц, с установленной системой Mikrotik Router OS.

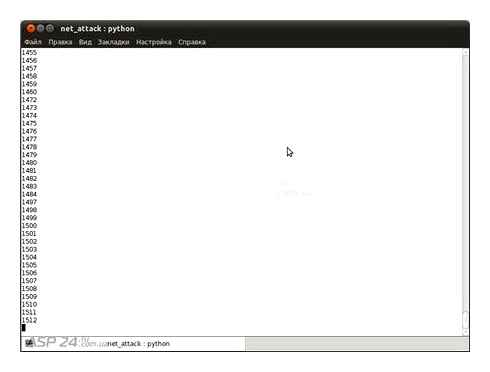

Для теста напишем скрипт на Python для отправки пакетов на Mikrotik RouterBoard RB450g и РС с Mikrotik Router OS.

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

Функция для генерации строки заданной длинны:

Выполняем функцию генерации строки, сгенерированную строку заносим в переменную packet:

IP-адрес и порт компьютера, на который будет отправятся запрос:

Выполняем бесконечный цикл, отправляем пакет на устройства Mikrotik RouterBoard RB450g и РС с Mikrotik Router OS:

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

В результате работы скрипта трафик, идущий через Mikrotik RouterBoard RB450g, возрос почти до 70 мбит/c.

Загрузка процессора в Mikrotik RouterBoard RB450g 100%.

При запуске скрипта, суммарный трафик, проходящий через РС с Mikrotik Router OS, составил 98 Мбит/c.

РС с Mikrotik Router OS кроме трафика, передаваемого скриптом, выполнял роль PPPoE сервера и предоставлял доступ в Интернет PPPoE клиентам. И даже при более сложных условиях РС с Mikrotik Router OS без проблем справляется с нагрузкой. Таким образом, при выборе оборудования следует учитывать нагрузку, с которой ему придется столкнуться.

Ресурсы

Первое, на что обращает внимание любой системный администратор, — потребление ресурсов. Благо WinBox выводит эти данные прямо в главном окне. А если еще не выводит — сейчас же добавляй их туда. Это сэкономит много времени в будущем. Тебе нужно меню Dashboard → Add. И кстати, зеленый квадратик в правой верхней части — это не загрузка процессора. Не обращай на него внимания.

Resources

Если процессор постоянно загружен больше 80% (в зависимости от условий это значение может меняться, но в среднем давай примем такое число), то что‑то неладно. В первую очередь смотрим на местный «диспетчер задач», меню Tools → Profile. Тут мы увидим, что именно нагружает CPU, и поймем, как действовать дальше.

Длительную статистику по нагрузке CPU, трафику на интеейсах и другим параметрам можно увидеть в Tools → Graphing.

Profile

Объяснение полей ты найдешь в вики. Наиболее часто встречаются DNS, Encrypting и Firewall.

- Encrypting — роутер тратит много ресурсов на шифрование. Скорее всего, у тебя много туннелей VPN и нет аппаратного чипа шифрования. Нужно поменять на железку со специальным чипом или выбрать более слабые алгоритмы.

- Firewall — прямое указание, что ты не читал мои предыдущие статьи Файрвол настроен неоптимально.

- DNS — а вот тут тебя ждет кое‑что интересное.

Сам по себе DNS-сервер почти не нагружает роутер в небольших и средних сетях (до нескольких тысяч хостов). А использовать RouterOS в качестве DNS-сервера в больших сетях не лучшая идея. Так откуда нагрузка? Давай разбираться. Если есть нагрузка, значит, что‑то ее создает. Вероятно, серверу DNS приходится отвечать на большое количество запросов. Проверим, так ли это. Создадим в файрволе правило.

И теперь смотрим в лог. Если наши предположения верны, то заметим много сообщений с префиксом DNS. Увидим, с каких адресов и на какие интеейсы летят запросы. Скорее всего, это будет интеейс WAN. Но мы не хотим обрабатывать DNS-запросы, пришедшие к нам из интернета. Закроем UDP-порт 53 на интеейсе WAN, поместим правило в нужном месте — и наслаждаемся снизившейся нагрузкой. Поздравляю! Мы только что обнаружили, что были частью ботнета, закрыли эту дыру и сделали интернет чуточку чище. Подобные атаки часто проводятся с применением протоколов, работающих над UDP.

Firewall

Вообще, умение работать с файрволом несет в себе огромную силу. Грамотно построенное правило укажет, как проходит пакет через систему, в какой интеейс попадает, из какого уходит дальше и получает ли ответный пакет. По одним только счетчикам можно многое узнать о своей сети.

Counters

В столбцах Bytes и Packets отображаются количество байтов и пакетов, обработанных правилом. Кнопки Reset Counters сбрасывают эти счетчики. Теперь можно наблюдать, попадает ли трафик в нужное правило или нет.

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.